새 GUI를 사용하여 여러 서브넷에 대해 IPSec LAN을 LAN VPN으로 구성하는 방법은 무엇입니까?

본문은 다수의 서브넷에 대해 IPSec LAN을 LAN VPN으로 구성하는 방법을 소개하고 있습니다. VPN 연결을 구성하는 데에 있어서 다른 문제가 있다면, VPN 구성 가이드를 참고해 주십시오.

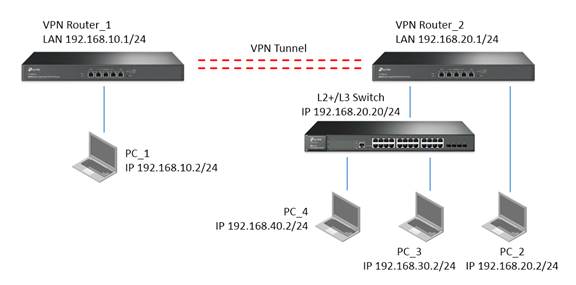

토폴로지 및 요구사항

- VPN 공유기_1과 VPN 공유기_2 가 IPSec VPN를 통해 연결.

- 원격 서브넷 192.168.10.0/24의 PC_1이 로컬 서브넷 192.168.20.0/24의 PC_2로 접근 가능.

- 원격 서브넷 192.168.10.0/24의 PC_1이 로컬 서브넷 192.168.30.0/24의 PC_3로 접근 가능.

- 원격 서브넷 192.168.10.0/24의 PC_1이 로컬 서브넷 192.168.40.0/24의 PC_4로 접근 가능.

VPN 공유기에서 VPN 연결을 구성하는 것과 별개로, 여러 개의 서브넷을 지닌 VPN 공유기의 정적 라우팅과 멀티넷 NAT을 구성해야 합니다. (본 사례에서는 VPN 공유기_2입니다.)

1. 두 개의 VPN 공유기에서 IPSec VPN 연결 구성하기

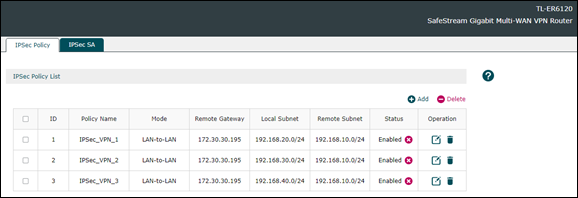

각 서브넷에 대해 IPsec VPN 터널을 구성하여 해당 서브넷의 패킷이 VPN 연결을 통과할 수 있도록 합니다. 본 사례에서는, 다음과 같이 VPN > IPSec > IPSec 정책에서 세 개의 IPsec VPN 터널을 구성합니다.

IPSec VPN 터널이 연결되면, VPN > IPSec > IPSec SA 에서 다음과 같은 항목들을 볼 수 있습니다.

2. VPN 공유기_2에 고정 경로 구성하기

원격 서브넷 192.168.10.0/24로부터 발송된 패킷들이 다른 서브넷들로 전달되려면 고정 경로가 필요합니다. 따라서 다음과 같이 전송 > 라우팅 > 고정 경로 에서 VPN Router_2의 LAN과 다른 각 서브넷으로 패킷을 보낼 다음 홉으로 스위치의 IP 주소를 구성합니다.

3. VPN 공유기_2에 멀티넷 NAT 구성하기 (선택사항)

멀티넷 NAT은 각각 다른 서브넷의 인터넷 접근을 가능하게 하기 위해 구성됩니다. 만일 이를 구성하지 않는다면 다른 서브넷의 VPN 연결이 영향을 받지 않게 되고, 따라서 실제 필요에 따라 구성할 수 있게 됩니다. 본 사례에서는 다음과 같이 전송 > NAT > 멀티넷 NAT 에서 구성할 수 있습니다.

L2+/L3 스위치에서는, 고정 경로와 인터페이스를 구성하여 다른 서브넷에 있는 패킷들이 이 L2+/L3 스위치와 VPN 공유기_2 사이에서 전송될 수 있도록 해야 합니다.

1. L2+/L3 스위치의 각각의 서브넷을 위한 인터페이스 구성하기

각각의 서브넷에 인터페이스를 구성하여 패킷들이 이 서브넷과 L2+/L3 스위치 사이에서 전달될 수 있도록 해야 합니다. L3 기능 > 인터페이스 > 인터페이스 구성 > IPv4 수정 으로 가서 다음과 같이 구성하십시오.

2. L2+/L3 스위치에서 고정 경로 구성하기

여기서 고정 경로 항목은 기본 게이트웨이로 작동합니다. 이는 모든 패킷을 VPN 공유기_2로 보내 VPN 터널의 원격 사이트에 전달하거나 인터넷에 접근합니다. L3 기능 > 고정 경로 만들기 > IPv4 고정 경로로 가서 다음과 같이 구성하십시오.

마지막으로, 인터페이스와 고정 경로를 구성한 후에는 L3 기능 > 경로 표 > IPv4 경로 표 에서 다음과 같이 경로 표를 볼 수 있습니다.

해당 FAQ가 유용했나요?

여러분의 의견은 사이트 개선을 위해 소중하게 사용됩니다.