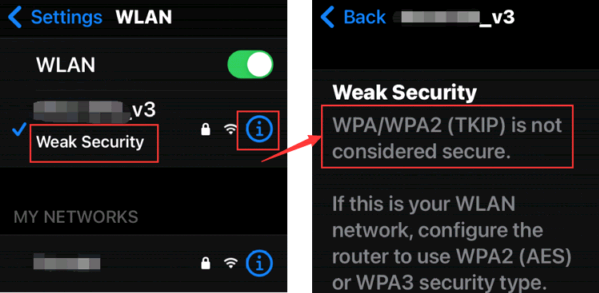

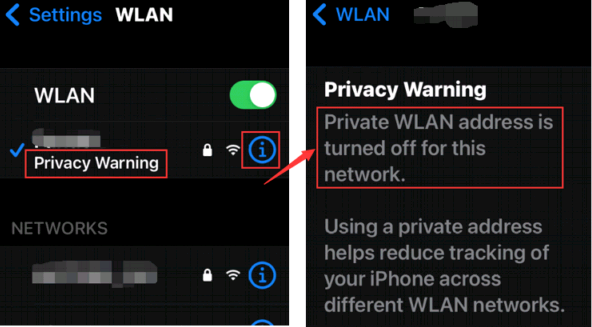

iOS14 또는 iOS15에서의 취약한 보안 및 개인 정보 보호에 대한 경고

이슈 현상 및 설명:

IOS 14가 업데이트된 이후에 (https://support.apple.com/ko-kr/HT211808 ), Apple은 IOS 장치 업데이트 보안에 큰 변화를 주었습니다. 새로운 개인 정보 보호 기능으로 사용자 투명성과 앱이 사용자의 위치, 사진, 마이크 및 카메라에 액세스하는 방식에 대한 제어를 개선하였습니다.

업데이트 이후 종종 "개인 정보 보호" 또는 "보안 취약" 경고가 표시될 수 있습니다.

아래 보안 모드는 Apple에서 안전하지 않다고 여겨지는 모드입니다. 따라서 IOS 장치가 아래 모드 중 하나라도 사용자의 공유기에서 사용된 것을 감지하면 보안 취약 경고가 나타납니다.

( https://support.apple.com/ko-kr/HT202068 )

-

WPA/WPA2 혼합 모드

-

WPA Personal

-

WEP, including WEP Open, WEP Shared, WEP Transitional Security Network, 또는 Dynamic WEP (802.1X의 WEP)

-

TKIP( 이름에 TKIP가 있는 모든 보안 설정 포함)

해결책:

사용 중인 공유기를 아래 중 하나의 보안 방식으로 변경하십시오:

WPA3 Personal; WPA2/WPA3 Transitional 또는 WPA2 Personal (AES)

모든 TP-Link의 공유기는 현재 무선 보안 변경을 지원하며, 보안 강화를 위해 최신 펌웨어로 업데이트하십시오.

참고: Archer C60 V2는 지원 문의로 이동하세요.

1. TP-Link 공유기의 경우

TP-Link 무선 공유기의 웹 기반 유틸리티(관리 페이지)에 어떻게 로그인합니까?를 참고하여 사용 중인 공유기의 웹 인터페이스에 로그인을 합니다.

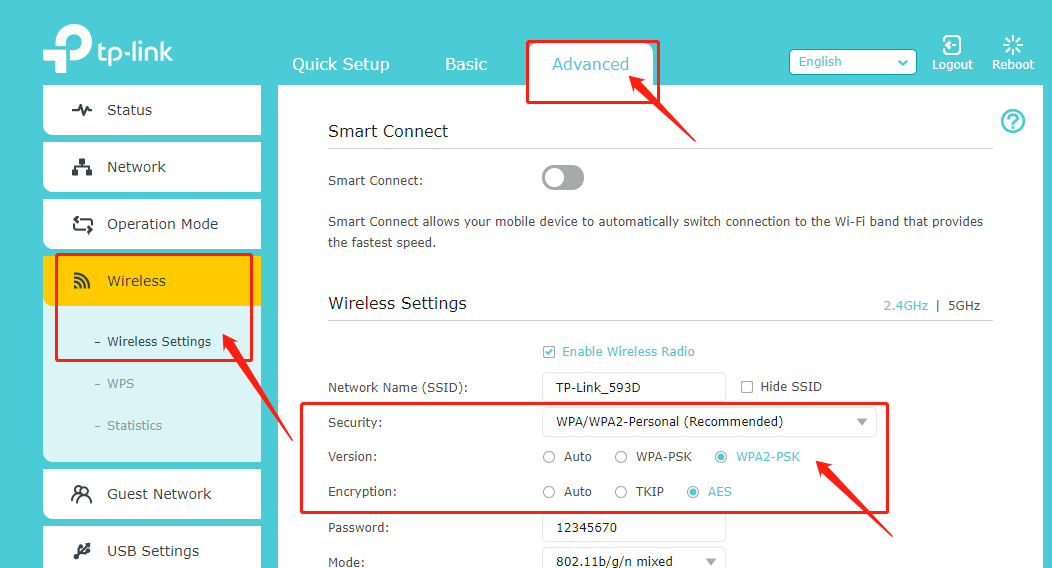

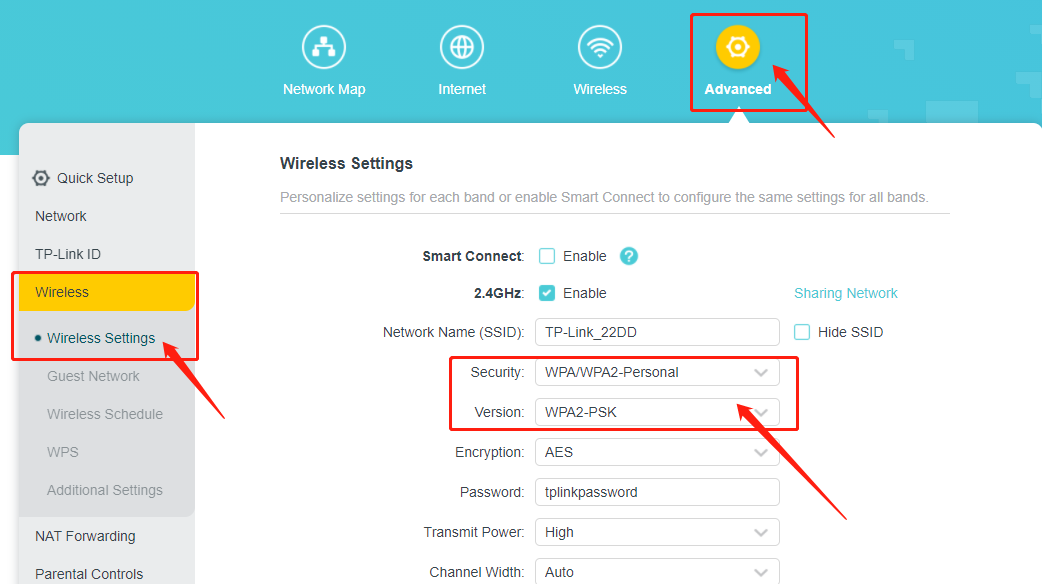

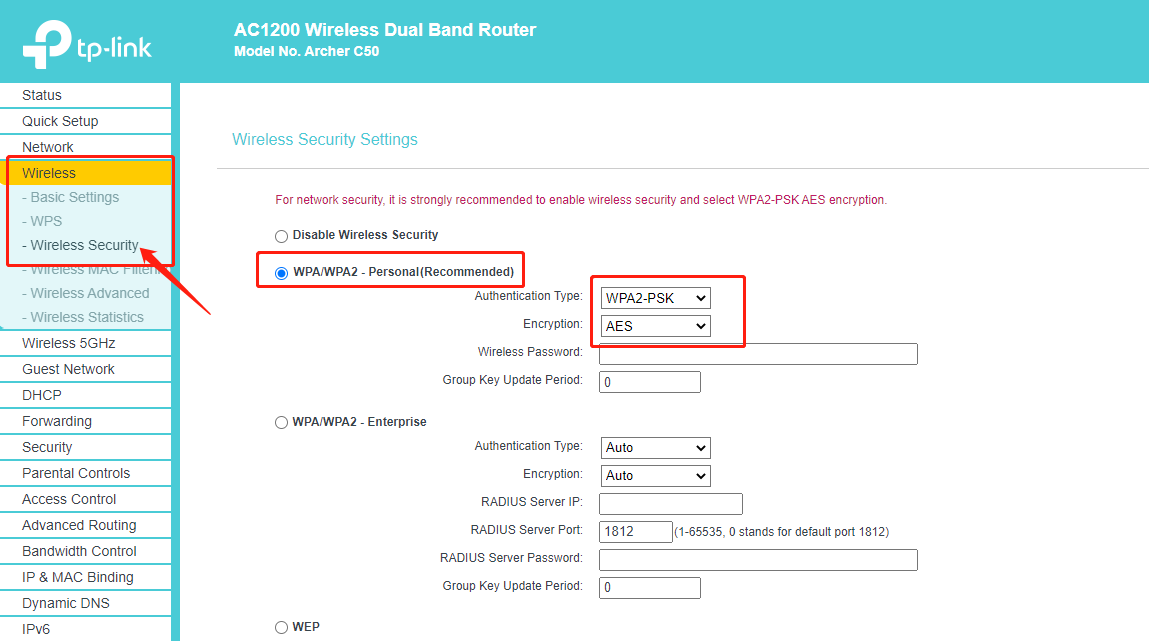

웹 인터페이스에서 고급 -> 무선 -> 무선 설정 -> 보안 유형을 WPA2-PSK로 변경 -> 저장 버튼을 클릭하여 설정을 완료합니다.

Archer 시리즈 (Archer C9를 예로 듭니다):

WiFi6 시리즈 (AX 1500을 예로 듭니다):

TL-WR841N 및 Archer C50, C55:

2. Deco 시리즈의 경우

Deco 장치의 이전 펌웨어 버전의 경우 보안 유형이 기본적으로 WPA2-PSK[AES]/ WPA-PSK[TKIP] 혼합으로 설정되어 있어 다양한 터미널 클라이언트의 네트워크 연결을 보장하기 위해 더 높은 호환성을 제공합니다.

몇 주 내에 무선 보안 유형을 변경할 수 있도록 Deco 장치의 공식 펌웨어를 출시했습니다. Deco 앱에서 업데이트를 확인하고 Deco 앱을 최신 버전으로 업데이트하세요.

참고:

1. Deco M9Plus 1.2.12 또는 이전 펌웨어 버전의 경우 TP-Link 공식 사이트에서 업그레이드 파일을 다운로드하고 수동으로 업그레이드를 설치하세요.

2. Deco X20/X60이 WPA3를 지원하는 장치의 다른 모델과 함께 작동하거나 deco 네트워크에 Deco M3W가 있는 경우, Deco 모델에 따라 사용 중인 Deco 장치를 베타 펌웨어로 업데이트할 수 있습니다. 여기를 클릭해 베타 펌웨어를 확인하세요.

최신 펌웨어로 업그레이드한 후 Deco 앱에서 네트워크 보안 유형을 선택할 수 있습니다 -> "기타" 클릭 -> Wi-Fi-> “비밀번호” 클릭 -> “보안” 클릭 -> “WPA2-PSK[AES]” 또는 WPA2-PSK[AES] + WPA-PSK[TKIP]” 또는 없음으로 보안 유형으로 설정합니다.

Take Deco M5로 예를 들겠습니다.

Deco X20와 Deco X60과 같이 WPA3 보안을 지원하는 모델의 경우, Deco 앱을 통해 네트워크에 WPA3를 활성화할 수 있습니다.

“기타" 메뉴로 이동 -> Wi-Fi-> “비밀번호” 클릭 -> “WPA3”를 활성화할 수 있습니다.

3. 범위 확장기의 경우

(1) 프론트엔드 공유기 또는 기본 AP의 암호화 방식을 WPA2 + AES로 변경하는 것을 권장드립니다.

(2) 그런 다음 공식 지원 페이지에서 범위 확장기의 펌웨어를 최신 버전으로 업그레이드하세요;

(3) 최신 버전으로 범위 확장기를 업그레이드한 다음 재설정 및 재구성을 진행합니다. 범위 확장기의 SSID를 새로 설정하여 확인하세요. 구성은 웹 페이지를 통해 진행하는 것이 좋습니다. 구성까지 마친 다음 공유기와 범위 확장기를 같이 재부팅합니다.

4. MiFi 제품의 경우

1) M7200 V2&V3, M7450 V2, M7650 V1.1:

최신 공식 펌웨어는 이미 AES를 기본 암호화로 설정했습니다. 펌웨어를 최신 버전으로 업그레이드하여 더 이상 보안을 수동으로 변경할 필요가 없도록 합니다.

2) M7650 V1, M7450 V1, M7350 V5, M7200 V1, M7000 V1, M7300 V3:

기본 Wi-Fi 보안 설정은 WPA-PSK/WPA2-PSK Auto로 되어 있습니다. WPA-PASK/WPA2-PSK AES로 변경하세요. 위 옵션이 나타나지 않는 경우 최신 펌웨어를 사용하고 있는지 확인해야 합니다.

3) M7350 V3&V4, M7310 V1&V2, M7300 V2:

기본 Wi-Fi 보안 설정은 WPA-PSK/WPA2-PSK Auto로 되어 있으며 AES로만 설정할 수 있는 옵션은 따로 없습니다.

[참고]:

TP-Link 제품의 Wi-Fi 암호는 기본적으로 Auto로 설정되어 있어 보안 암호화 방식인 AES를 지원하며, TKIP 암호화 방식만 지원하는 장치와 호환이 가능하도록 TKIP 암호화도 지원합니다.

보안이 취약하다고 해서 Apple이 취약한 암호화 방식을 사용해야된다는 의미는 아닙니다. 암호화 방식이 AUTO 또는 TKIP 혼합 AES로 설정되어 있는 경우, iOS 장치는 보안 암호화 방식인 WPA2+AES를 능동적으로 선택해도 여전히 경고가 나타납니다. 땨라서 보안에 대한 염려는 하지 않아도 됩니다.

원인: iOS가 통신을 위해 실제 MAC 주소를 사용하면서 발생합니다.

제안:

개인 정보 개선을 위해 Apple은 사용자의 장치가 각 Wi-Fi 네트워크에 다른 Mac 주소를 사용할 수 있도록 개인 주소를 항상 활성화된 상태로 유지하는 것을 제안합니다. ( https://support.apple.com/ko-kr/HT211227 )

참고: 누군가 사용자의 네트워크 활동 추적을 막을 수는 있지만 일부 사용자는 임의의 MAC 주소가 제조업체에서 더이상 인식할 수 없기 때문에 IOS 장치가 공유기에 "알 수 없음"으로 나타난다고 보고했습니다. 이와 같은 관련 이슈는 이미 다음과 같이 논의되었습니다.

https://community.netgear.com/t5/Nighthawk-WiFi-Routers/Unknown-Attached-Device/m-p/2005741

https://community.tp-link.com/us/home/forum/topic/515526

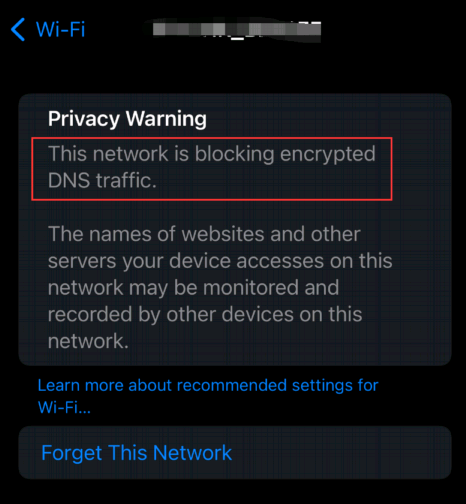

원인: 해당 iOS 개인 정보 보호 기능은 공유기와 공유기의 DNS 처리를 신뢰할 수 없는 경우 사용하기 위한 것으로 공유기가 수행하는 모든 작업을 우회하도록 설계되었습니다.

해결책:

사용자가 이와 같은 알림을 받았을 때 Deco는 DNS 요청을 처리하는 특별한 방법이 있습니다.

DNS 서버를 8.8.8.8과 1.1.1.1으로 수동으로 설정한 다음

Deco 앱 > 기타 > 고급 > IPv4에서 수동으로 DNS 서버를 8.8.8.8과 1.1.1.1으로 설정한 다음 IOS 장치에서 WiFi 설정으로 이동하여 Deco의 네트워크에서 잊어버리기/삭제하기를 하고 다시 연결합니다.

Deco에서 DNS 서버를 바꾸는 방법은 무엇입니까?FAQ를 참고하세요.

해당 FAQ가 유용했나요?

여러분의 의견은 사이트 개선을 위해 소중하게 사용됩니다.